При подключении NGFW в сеть могут быть разные потребности, я собрал здесь все известные мне потребности, которые бывают в сетях. И я занимаюсь межсетевыми экранами с 1998 года. Достаточно долго. Вы можете пройтись по этому чеклисту и выбрать те, которые необходимы вашей компании. Все эти функции одновременно не реализованы ни в одном NGFW. Только учтите, что тут только сетевая часть. А есть еще часть связанная с безопасностью - это будет отдельный чеклист.

1. Физические интерфейсы и аппаратные возможности

1.1. Типы портов

- Медные (RJ-45), оптические (SFP/SFP+/QSFP)

- Скорости: 1 GbE, 10 GbE, 40 GbE, 100 GbE

- Встроенные модули расширения – Wi-Fi, сотовые модемы (LTE/5G), дополнительные порты.

- LACP (802.3ad), статическая агрегация

- Breakout-кабели (QSFP → 4×10 GbE)

- HA-порты (dedicated HA, HA over data ports)

- Поддержка питания по Ethernet (редко в NGFW, но иногда спрашивают)

2. Логические режимы интерфейсов

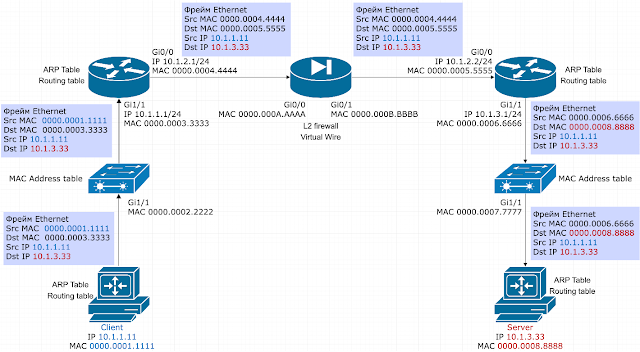

2.1. Virtual Wire (L1) — прозрачная вставка NGFW без изменения L2 топологии, удобна в АСУТП

2.2. Layer 2 Mode — работа как коммутатор с политиками

2.3. Layer 3 Mode — маршрутизация (static/dynamic)

2.4. Subinterfaces — VLAN-теги на одном физическом порту (802.1Q)

2.5. VLAN интерфейсы — отдельные VLAN как L3-интерфейсы

2.6. Loopback Interfaces — для сервисов NGFW

2.7. TAP mode — пассивный мониторинг сети

2.8. Security Zones — сегментация интерфейсов для политик

3. Сетевые функции L2/L3

3.1. VLAN trunk / access

3.2. Spanning Tree (STP/RSTP/MSTP) — редко в NGFW, но иногда требуется

3.3. MAC-фильтрация

3.4. Proxy ARP

3.5. Gratuitous ARP — для смены MAC при failover

3.6. DHCP Client/Server/Relay

3.7. PPPoE — в провайдерских сценариях

3.8. IPv6 — SLAAC, DHCPv6, RA proxy

3.9. Jumbo Frames – поддержка MTU >1500 (актуально для iSCSI, VoIP, мультимедиа).

4. Маршрутизация

4.1. Статическая маршрутизация

4.2. Динамическая маршрутизация

- OSPF v2/v3

- BGP

- RIP

4.3. Policy-based routing (PBR)

4.4. ECMP — балансировка трафика по маршрутам

4.5. VRF / Virtual Router — разделение таблиц маршрутизации

4.6. Multicast Routing – IGMP, PIM-SM/PIM-DM

4.7. Route redistribution - обмен таблицами маршрутизации между разными протоколами

5. NAT (Network Address Translation)

5.1. SNAT (Source NAT) — static, dynamic, PAT

5.2. DNAT (Destination NAT)

5.3. Bidirectional NAT

5.4. Policy NAT

5.5. NAT64 / DNS64 – для взаимодействия IPv6-IPv4.

6. Высокая доступность (HA)

6.1. Active/Passive

6.2. Active/Active

6.3. Link Monitoring / Path Monitoring

6.4. State Synchronization — сессии, таблицы NAT

6.5. Heartbeat Interfaces – выделенные интерфейсы для синхронизации состояния и конфигурации

6.6. Asymmetric HA – поддержка ассиметричного трафика.

7. Виртуализация и мультиаренда

7.1. VSYS / VDOM — несколько виртуальных firewall в одном шасси

7.2. Tenant Separation — изоляция политик и логов

7.3. Ресурсные квоты – ограничение CPU/RAM/сессий на VDOM/VSYS.

8. Сервисные функции подключения

8.1. NTP, DNS, syslog, OCSP, LDAP — через выделенные интерфейсы

8.2. Out-of-band management — отдельный mgmt-порт

8.3. VRF для менеджмента — изоляция mgmt-трафика

8.4. Поддержка Active Directory/RADIUS/TACACS+ – для аутентификации администраторов.

8.5. Zero Touch Provisioning (ZTP) – автоматическая настройка при первом включении.

8.6. API-доступ (REST, CLI, SSH) – для автоматизации (Ansible, Terraform).

9. Безопасность подключения

9.1. Port Security — ограничение по MAC

9.2. 802.1X Authentication — редко, но встречается в NGFW с NAC-интеграцией

10. Интеграция с инфраструктурой

10.1. GRE, VXLAN, MPLS pass-through

10.2. SD-WAN Integration – поддержка динамической маршрутизации по метрикам.

10.3. Cloud Integration – AWS/Azure/GCP (например, Palo Alto VM-Series, Fortinet FortiGate-VM). 10.4. Tunneling Protocols – WireGuard (если поддерживается), L2TP, IP-in-IP.

10.5. Decrypted Traffic Mirror — отправка уже расшифрованного TLS-трафика на анализ (например, в DLP или NDR).

11. Мониторинг и логирование

11.1. NetFlow / sFlow / IPFIX – экспорт статистики трафика (часто для NTA/NPM-систем).

11.2. SNMP (v1/v2c/v3) – сбор метрик (интерфейсы, CPU, память, сессии).

11.3. Syslog (TCP/UDP/TLS) – стандартный экспорт логов в SIEM.

11.4. SIEM-интеграция – готовые коннекторы для Splunk, QRadar, ArcSight, Elastic.

11.5. REST API / gRPC API – автоматизация сбора и управления.

11.6. Custom reports / scheduled reports – отчёты по трафику, угрозам, пользователям, VPN.

11.7. Real-time dashboards – онлайн-мониторинг загрузки, атак, событий.

12. Управление полосой пропускания

12.1. Traffic Shaping – лимиты по src/dst, приложению, пользователю.

12.2. QoS Marking / DSCP rewrite – метки приоритета для VoIP, видео, критичных сервисов.

12.3. Application-based QoS – приоритеты по App-ID.

12.4. Fair-Usage Policies – ограничения «по справедливости» для всех клиентов/пользователей.

12.5. Scheduler – разные профили QoS по времени (часам, дням недели).

13. DDoS Protection

13.1. Rate Limiting – SYN flood, UDP flood, ICMP flood защита.

13.2. Blackhole / Null Routing – дроп трафика на уровне маршрутизации.

13.3. Anomaly Detection – статистический анализ, автоматическое включение фильтров.

13.4. Connection limits – лимиты на количество соединений от одного IP.

13.5. Geo-IP blocking – фильтрация по странам и регионам.

14. IPv6-функции

14.1. Dual Stack – одновременный IPv4/IPv6.

14.2. IPv6-правила – отдельные ACL и NAT для IPv6.

14.3. ICMPv6 Filtering – контроль Neighbor Discovery, Router Advertisement.

14.4. IPv6 NAT (NAT66/NPTv6) – поддержка трансляций IPv6.

14.5. Transition Mechanisms – 6to4, ISATAP, GRE over IPv6 (редко, но иногда критично).

15. VPN и туннелирование

15.1. IPsec VPN – site-to-site, hub-and-spoke, mesh, route-based, VTI/policy-based.

15.2. SSL VPN – доступ пользователей к внутренним ресурсам

15.3. IKEv1 / IKEv2 – управление туннелями.

15.4. GRE / VXLAN / MPLS pass-through – поддержка L3/L2 оверлеев.

15.5. VPN QoS – приоритезация трафика внутри туннеля.

16. Развёртывание и масштабируемость

16.1. Cluster Mode – кластер от 2 до 16 устройств с балансировкой.

16.2. Virtual Appliance – поддержка гипервизоров (VMware, Hyper-V, KVM).

16.3. Cloud-native – AWS, Azure, GCP marketplace-образы.

16.4. Container Form Factor – cNFGW в Kubernetes/Openshift.

17. Диагностика и тестирование

17.1. Packet Capture / PCAP – встроенный анализатор пакетов.

17.2. Traffic Simulator – проверка работы политики без реального трафика.

17.3. CLI-диагностика – ping, traceroute, debug flow, session table.

17.4. Health Monitoring – CPU, RAM, сессии, температура, питание.

.png)