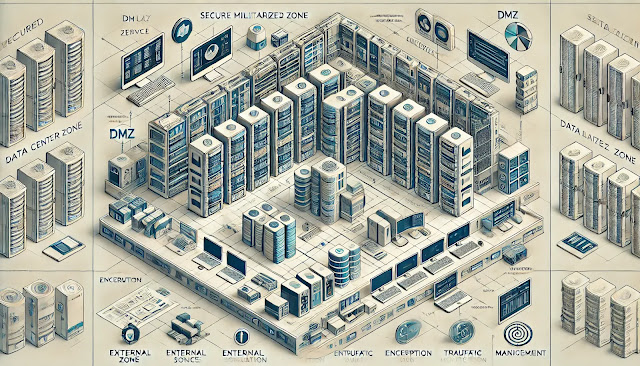

Приглашаем на конференцию «Сетевая безопасность»! 🛡

Мероприятие будет полностью посвящено отечественным средствам защиты информации сетевой инфраструктуры. Не пропустите шанс присоединиться к лидерам отрасли и обсудить важные вопросы!

Основные темы конференции:

- Способы измерения производительности и функциональности средств сетевой безопасности и Anti-DDoS

- Требования к межсетевым экранам нового поколения (NGFW)

- Защита web-приложений и электронной почты, WAF и SEG

- NTA, NDR, UEBA, TI — поведенческие и статистические системы защиты на основе анализа трафика

- VPN-шлюзы и проблемы инспекции SSL/TLS трафика

- Песочницы, Deception, Honeypot

- Обеспечение безопасности удаленного доступа

- Использование криптографии в обеспечении сетевой безопасности

Подробности:

- Место: Москва, «Холидей Инн Сокольники»

- Дата: 9 декабря 2024 года

- Условия участия: Для представителей органов государственной власти, финансовых организаций, компаний ТЭК, промышленности, транспорта и ритейла участие бесплатное при обязательной регистрации на сайте.

Программа